时间:2024-01-23|浏览:284

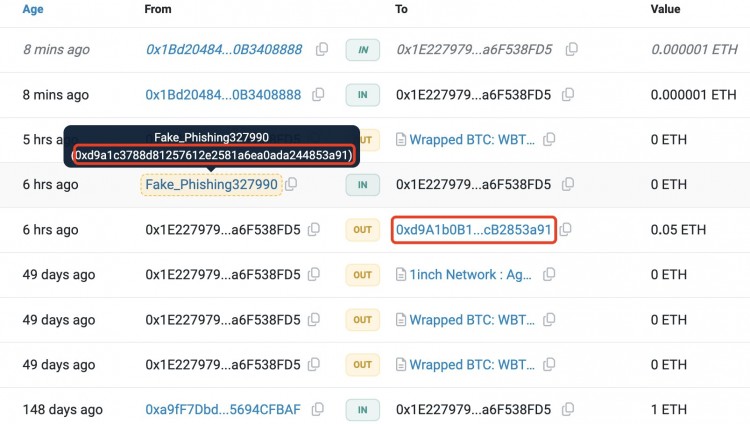

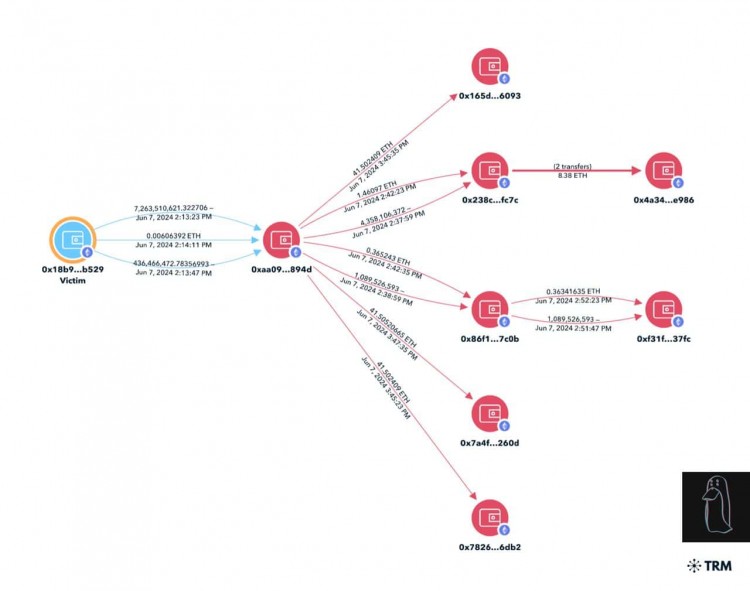

据 CryptoPotato 报道,由于使用伪造的 ERC-20 权限签名的加密网络钓鱼攻击,一名身份不明的个人最近损失了价值 420 万美元的 aEthWETH 和 aEthUNI。 Web3 安全公司 Scam Sniffer 报告称,受害者在不知情的情况下使用由操作码合约操纵的 ERC-20 授权签署了多个交易的批准,以绕过安全警报。 这种策略涉及为每个签名生成新地址,并在交易执行之前将资金从受害者重定向到未经授权的地址。

操作码恶意软件是一种利用不同平台脚本语言的操作码的恶意软件,是此类攻击的核心。 它可以改变资金的路线,授权未经授权的支出,并在智能合约中固定资产,通常可以逃避传统的安全措施,并使检测和清除工作复杂化。 专家表示,操作码恶意软件可以利用受害者计算机上运行的操作系统、应用程序或其他软件的弱点来夺取对受害者 CPU、内存和系统资源的控制权。 一旦渗透,恶意软件可以启动一系列以机器代码形式呈现的指令,使其能够执行恶意活动。 操作码恶意软件还可以使用系统资源挖掘加密货币或发起分布式拒绝服务 (DDoS) 攻击。

过去一年中,网络钓鱼活动逐月持续增加,诈骗者采用越来越先进的策略来规避安全措施。 即使是拥有大量对市场有影响力的加密货币鲸鱼也成为欺诈者的牺牲品,在此过程中损失了数百万美元的资金。

![[币界网]MakerDAO遭受1110万美元的网络钓鱼攻击——这些领域受到影响](/img/btc/108.jpeg)

![[海伦]2023年加密货币网络钓鱼诈骗导致32.4万名受害者损失近3亿美元](/img/btc/42.jpeg)

![[查尔斯]重要见解揭示,2023 年加密货币网络钓鱼诈骗将导致用户损失 3 亿美元](/img/btc/123.jpeg)

![[查尔斯]重要见解揭示,2023 年加密货币网络钓鱼诈骗将导致用户损失 3 亿美元](/img/btc/111.jpeg)

![[阿扎达尔·赛恩]12 月份的加密货币黑客攻击导致总损失接近](/img/20240102/3113594-1.jpg)